Sneak Attack! 5 Dolda Virus Virus Infektera din dator

Malware kan lurar i din dator - och du kanske inte ens vet det. Virus, spionprogram, ransomware och andra skadliga programattacker har blivit så sofistikerade att de kan orsaka kaos på dina system utan att visa några tecken - det vill säga tills det är för sent. Attackers planterar smidigt illamående element som arbetar i bakgrunden, spårningsbeteenden, loggningstryckningar, stjäl data och till och med stänger av nätverk. Idag finns det fler sätt än någonsin för att skadlig programvara i hemlighet ska ta sig in i dina datorer.

"Det finns två kritiska aspekter där stealth kommer till spel", säger Shel Sharma, chef för produktmarknadsföring vid hotdisplayplattformen Cyphort. Den första är hur skadlig kod levereras, och den andra hur den detekteras, sa han. "Malware kan levereras genom en mekanism som slutanvändaren kanske inte ens inser att de använder," sa Sharma. Två exempel är spjutfiske och enkelt angriper vanliga webbläsningsaktiviteter.

Spjutfiske är en form av e-postbedrägeri som spoofar e-postmeddelanden, vilket gör att det verkar som om de kommer från pålitliga avsändare. Dessa meddelanden kan innehålla länkar eller bilagor som levererar skadlig kod. Ett scenario är ett e-postmeddelande som kommer från en betrodd källa vars e-postkonto hackats eller vars e-postadress och avsändarnamn är gjorda för att se legitima.

"Bilagan kan vara säker för användaren, och de kan öppna den," Sharma förklaras. "Vid öppnandet kommer infektionen att infektera datorn."

Användare kan också oavsiktligt hämta skadlig kod när de besöker pålitliga eller till synes trovärdiga webbplatser.

"Malware kan vara värd på en populär webbplats av hackare", noterar Sharma. "När intet ont anande användare går till webbsidan utnyttjar koden på webbsidan en sårbarhet i sin webbläsare och laddar automatiskt ner och kör malware utan att användaren känner till det."

Dessutom kan skadlig program infektera system efter att användarna oavsiktligt har installerat skadliga program. "Detta görs genom att locka användaren att ladda ner och köra fri mjukvara i sken av spel, säkerhet etc.", säger Sharma.

Det här är där antivirusprodukter kommer in, vilka användare förutser att skydda dem och deras system.

"Savvy användare använder antivirusprodukter för att säkra sina enheter," sa Sharma. "Även om användarna laddar ner skadliga programfiler, förväntar de sig att antiviruslösningarna ska fånga och eliminera risken."

Problemet är dock att antivirusprogram inte identifierar all skadlig kod.

"Antiviruslösningar använder virus-signaturer till identifiera och eliminera [dem], "sa Sharma. "Den nya generationen av skadlig kod använder emellertid borttagande tekniker så att det inte finns någon signatur för det, och därför misslyckas antiviruslösningar att identifiera den."

Dessutom växer dessa problem bara. "

" Det finns så många sätt att att en dator kan smittas i dessa dagar är det nästan heltidsjobb bara för att hålla sig informerad om dem alla, säger Benjamin Caudill, medgrundare på Rhino Security Labs. "Dessa så kallade angreppsvektorer multiplicerar hela tiden, eftersom ny teknik rullas ut och de dåliga killarna hittar sätt att utnyttja dem."

Den ökande smyg och sofistikerade malwareattacker gör det viktigare än någonsin att förstå hur malware får tillgång till dina system. Här är fem sätt att skadlig kod infekterar din dator i hemlighet.

1. Online-annonser

Idag kan surfing på nätet vara mycket farligt. De flesta skadliga programmen kommer från legitima webbplatser på grund av dåliga lösenord eller fel på programvaran. Exempelvis är felaktigheter - onlinekampanjer med skadlig kod gömd inuti dem - populära metoder för att sprida skadlig kod. Utan att ens veta det är din dator smittad när du besöker webbplatsen, efter annonsdisplayen. - Bari Abdul, chef för konsumentverksamhet, Check Point Software Technologies

2. Malware och virusbekämpning och kryptering

Ny skadlig kod kan kringgå antivirusverktyg när de modifieras med kryptering eller obfuscated. Låt oss till exempel säga att vi har "malware.exe" som detekteras av ett antivirusverktyg. Du kanske undrar om samma verktyg också skulle stoppa "malware-v1.exe." Både "malware.exe" och "malware-v1.exe" kan fungera exakt samma, men namnen är olika och "malware-v1.exe" kan helt enkelt ha en extra kommentar eller beskrivning i det, så att antivirusverktyget skulle inte känna igen det. Om kryptering och obfuscation används för skadlig kod på en flash-enhet eller i ett företagsdokument kan du mycket väl hitta dig själv infekterad. Tyvärr är det bästa antagandet att du kommer att bli smittade och att ditt företags- eller antivirusverktyg kommer att uppdateras med de senaste upptäckt- och hothanteringsverktygen för att fånga, innehålla och utrota de nya virusen och skadlig programvara så snart de är igenkända. - Duane Kuroda, senior hotforskare, NetCitadel

3. Sociala medier

Mer än tre fjärdedelar av alla skadliga program och datavirus går in i datorer via sociala medier. Människor litar naturligtvis på sociala medier eftersom meddelandena är mottagna från vänner och igenkännliga märken, vilket gör den till den perfekta vägen att utnyttja en intet ont anande individ. Social är nu världens största attackytan och medium kombinerad. - James C. Foster, VD och medgrundare, ZeroFOX

4. Mobil skadlig kod

Cyberkriminella har utvecklat en app för Android-telefoner, som de publicerade på Google Play märkt som en användarapp. Vad det egentligen gjorde var att ladda upp telefonens minne med skadlig kod. Nästa gång den telefonen var ansluten till en dator skulle malware aktivera och infektera datorn. - Benjamin Caudill, grundare, Rhino Security Labs

5. Användarstörhet

Virus, skadlig kod och spionprogram handlar slutligen om mänskliga fel, inte programvarufel. De allra flesta människor har hört att de inte borde klicka på konstiga bilagor eller länkar i e-post. De flesta vet att vi ska säga att sjuka platser är riddled med dåliga saker, och de fortsätter att använda dem. De allra flesta har också blivit tillsagda att äta rätt och motion, men följer inte alltid dessa riktlinjer. Den största hemligheten till varför datorer fortsätter att smittas är att människor inte följer grundläggande bästa praxis, och det är inte riktigt en hemlighet alls för säkerhetspersonal. - Jonathan Sander, strategi & forskare, STEALTHbits

Ursprungligen publicerad den Mobby Business .

Nytt Facebook-verktyg gör det möjligt för företag att chatta med kunder

Facebook lanserade Sidor för Meddelanden för att göra det lättare för företagen att ansluta till kunder från affärssidor och på hela Facebook-plattformen. Nu kan sidans administratörer skriva till kunder, svara på meddelanden och hantera sin kommunikation via det sociala nätverket. Här är fyra sätt att använda de nya sidorna för meddelanden för att hjälpa ditt lilla företag.

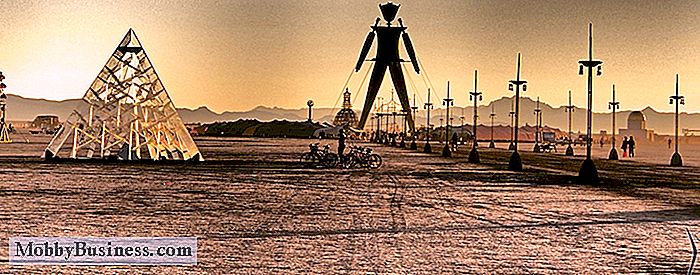

Rising from the Dust: Min oväntade brinnande man Business Inspiration

Burning Man Festival blev för första gången utgångspunkten för Open Road Alliance, en filantropisk fond som hjälper till att lösa de oväntade utmaningarna som ideella organisationer står inför varje dag . Problemet vi diskuterade var bristen på snabb finansiering för ideella projekt som möter ett oväntat vägspärr.